Hashcat adalah sebuah alat yang populer digunakan untuk meretas password dari berbagai format hash. Alat ini berbasis baris perintah (CLI based) yang mampu meretas password menggunakan berbagai mode serangan. Metode serangan yang ditawarkan seperti brute-force, dictionary (kamus), mask, hybrid, dan ruled-based (berbasis aturan). Hashcat mendukung berbagai algoritma hash, termasuk MD5, SHA-1, SHA-256, SHA-512, bcrypt, PBKDF2, dan banyak lainnya. Hashcat dapat meretas password dengan efisien dengan menggunakan kekuatan pemrosesan CPU dan GPU modern.

⚠️ WARNING!! ⚠️

Kamar Kamsib Indonesia TIDAK mendukung atau mempromosikan segala aktivitas ilegal apapun, semua konten diberikan hanya untuk tujuan edukasi. Segala tindakan yang dilakukan oleh peserta di kemudian hari bukan merupakan tanggung jawab Kamar Kamsib Indonesia.

Dalam penggunaannya, Hashcat dapat dijalankan pada berbagai sistem operasi seperti Windows, Linux, dan macOS. Hashcat juga menyediakan berbagai fitur dan opsi yang memungkinkan pengguna untuk mengoptimalkan serangan meretas password sesuai dengan kebutuhan. Misalnya, pengguna dapat menentukan karakteristik password yang ingin diretas. Alat ini bisa diunduh secara gratis melalui Github di https://github.com/hashcat/hashcat.

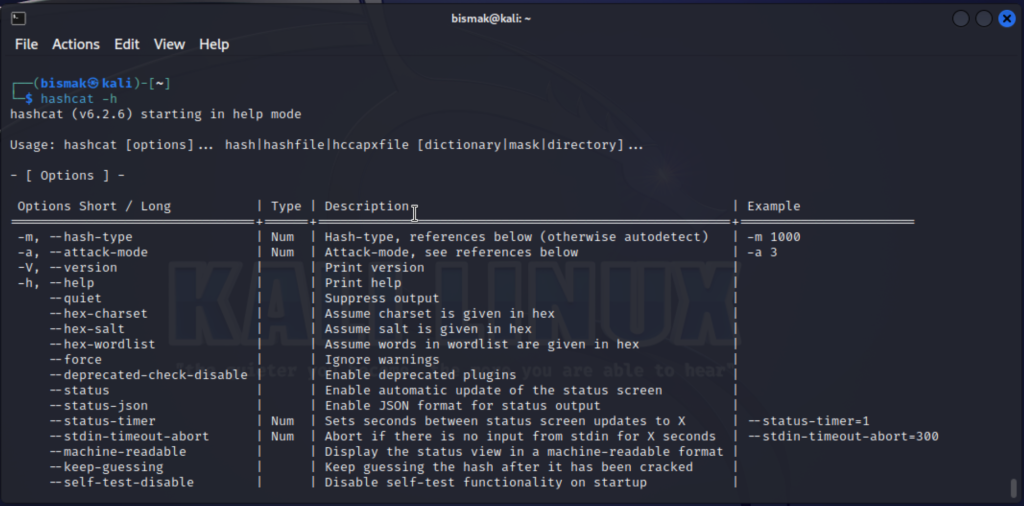

hashcat -h

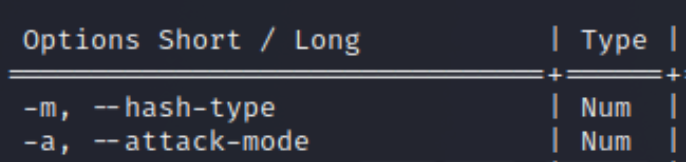

Dengan menjalankan perintah “hashcat -h” di terminal atau CMD, dapat dilihat daftar opsi dan fitur yang disediakan oleh Hashcat. Ini termasuk opsi untuk menentukan algoritma hash yang ingin digunakan, mode serangan, opsi cracking, dan banyak lagi.

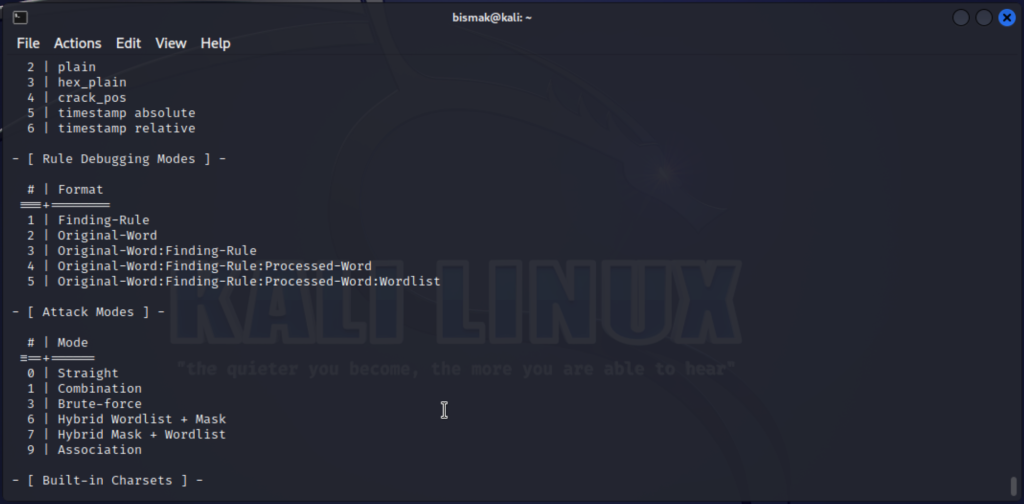

Seperti gambar di atas, hashcat menawarkan berbagai macam pilihan opsi. Salah satu contohnya adalah Attack Modes yang terdiri dari 6 jenis. Masing-masing pilihan diwakili dengan angka. Misal untuk menggunakan serangan brute-force, kita bisa memilih angka 3. Untuk hybrid kita bisa memilih angka 6 atau angka 7.

Penggunaan hashcat

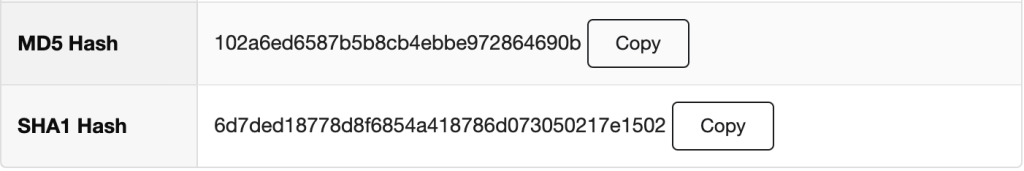

Untuk menggunakan hashcat, pengguna perlu menentukan target yang akan diretas. Target berupa nilai hash. Contohnya pada gambar di bawah berikut, nilai hash yang akan kita coba retas adalah 102a6ed6587b5b8cb4ebbe972864690b.

Perintah yang bisa kita gunakan adalah

$ hashcat -m 0 -a 3 102a6ed6587b5b8cb4ebbe972864690bKita ada pilihan opsi seperti pada gambar-gambar di atas. Pada perintah di atas, kita menggunakan 2 opsi, yakni opsi mode serangan dan tipe algoritma hash.

Kita menggunakan -m untuk menetukan hash type. Kali ini kita tahu bahwa 102a6ed6587b5b8cb4ebbe972864690b merupakan nilai hash yang dibuat dengan algoritma MD5. Algorita MD5 diwakili dengan angka 0 di opsi hashcat.

Bagaimana cara mengetahui tipe hash?

akan kita pelajari di materi kursus!

Selanjutnya adalah -a yang kita gunakan untuk menentukan mode serangan. Mode serangan nomor 3 adalah brute-force. Jika sudah, kita tinggal tekan tombol Enter di keyboard, kemudian hashcat secara otomatis akan mencari nilai asli dari nilai hash tersebut.

Nilai Hash

Hash value atau Nilai hash adalah hasil dari fungsi hash yang mengambil data (biasanya dalam bentuk pesan atau kata sandi) sebagai masukan dan mengembalikan nilai hash sebagai keluaran. Ini merupakan representasi numerik yang unik dan tetap untuk setiap data masukan yang berbeda. Fungsi hash umumnya digunakan untuk mengamankan data, seperti kata sandi atau informasi sensitif lainnya.

Nilai hash dapat digunakan sebagai alternatif dari nilai asli data, karena nilai hash tidak dapat diterjemahkan kembali ke nilai asli, sehingga data yang dilindungi oleh nilai hash akan lebih aman. Fungsi hash satu arah diartikan sebagai pesan yang sudah diubah menjadi message digest tidak dapat dikembalikan lagi menjadi pesan semula.

Jadi, apa hasil string dari nilai hash 6d7ded18778d8f6854a418786d073050217e1502?